Perché la Sicurezza WordPress È Importante nel 2026

Ogni minuto vengono attaccati circa 90.000 siti WordPress nel mondo. Non perché WordPress sia poco sicuro di per sé — anzi, il core è solido — ma perché milioni di siti usano plugin obsoleti, password deboli e hosting scadenti.

Nel 2026 gli attacchi sono più sofisticati: ransomware che colpisce i backup prima ancora del sito, vulnerabilità in plugin con mezzo milione di installazioni, e attacchi automatizzati che provano milioni di combinazioni password al giorno.

Il problema è che quando un sito viene hackerato, non è solo una questione tecnica. Perdi traffico, fiducia, posizioni su Google — e se hai dati di utenti, rischi multe GDPR. Per un sito aziendale o un blog che rappresenta la tua attività, la sicurezza non è un optional: è un investimento.

WordPress: bersaglio numero uno

WordPress gestisce il 43% di tutti i siti web al mondo. Questo significa due cose: è il CMS più versatile e supportato che esiste, ma è anche il bersaglio più grande. Gli hacker scrivono bot che scansionano automaticamente milioni di siti WordPress alla ricerca di plugin vulnerabili o configurazioni errate. Non ti scelgono te personalmente — scelgono la porta aperta più vicina.

Cosa succede quando un sito viene hackerato

- Il sito viene reindirizzato verso siti porno o farmaci

- Vengono rubati dati degli utenti registrati

- Google lo segnala come “sitoweb compromesso” e lo rimuove dai risultati

- Il provider di hosting sospende il sito

- Recovery può costare da 200€ a migliaia di euro

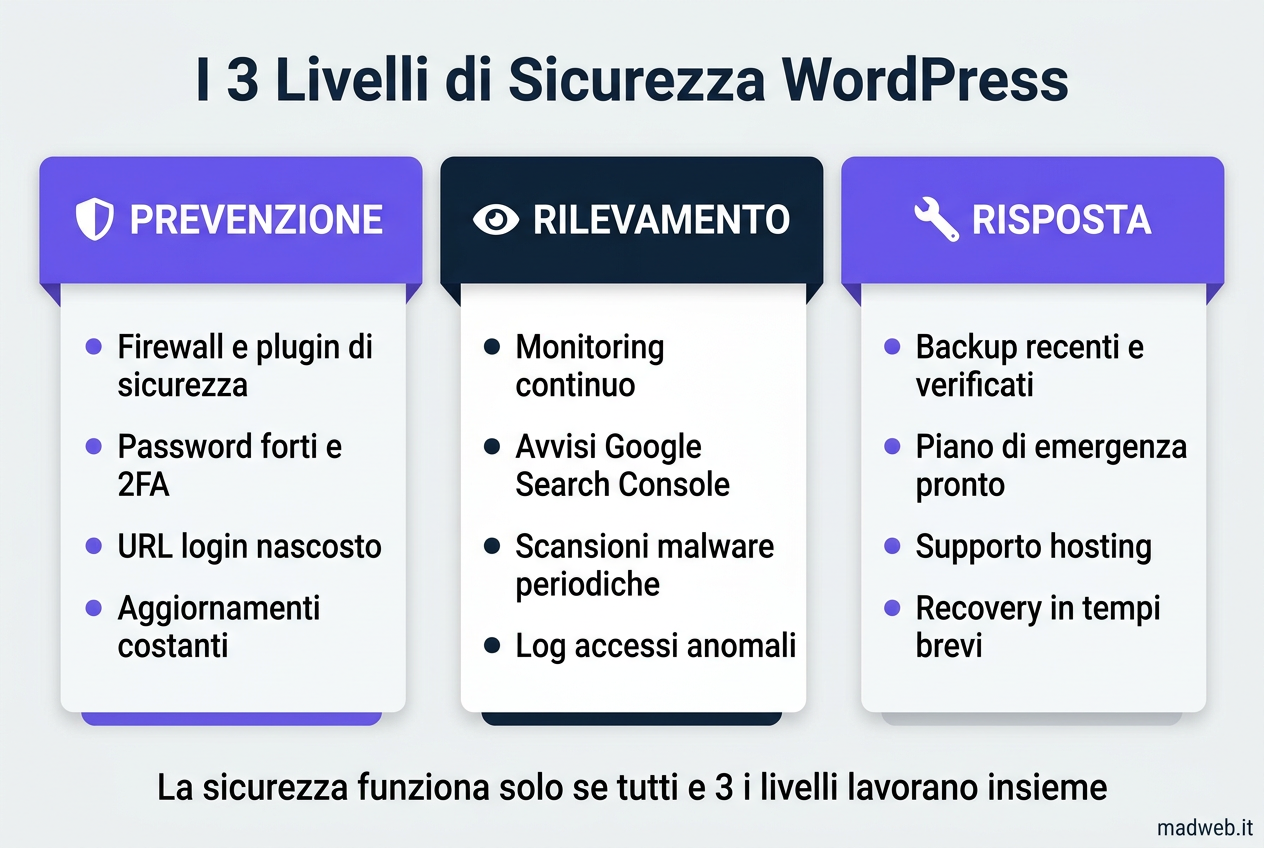

Come Funziona una Sicurezza a Livelli

La sicurezza efficace non si basa su un singolo plugin o accorgimento. Si basa su tre livelli che lavorano insieme

:

- Prevenzione — rendere difficile l’accesso non autorizzato

- Rilevamento — accorgersi rapidamente se qualcosa non va

- Risposta — sapere cosa fare quando succede

Un plugin di sicurezza da solo non basta. Può bloccare gli attacchi più comuni, ma se non hai backup aggiornati e non monitori il sito, un attacco sofisticato penetrerà ugualmente. L’approccio a livelli significa che anche se un livello fallisce, gli altri rallentano l’attaccante e ti danno tempo per reagire.

Le Minacce Più Comuni nel 2026

Capire come funzionano gli attacchi ti aiuta a proteggerti in modo mirato. Ecco le minacce che vediamo più spesso:

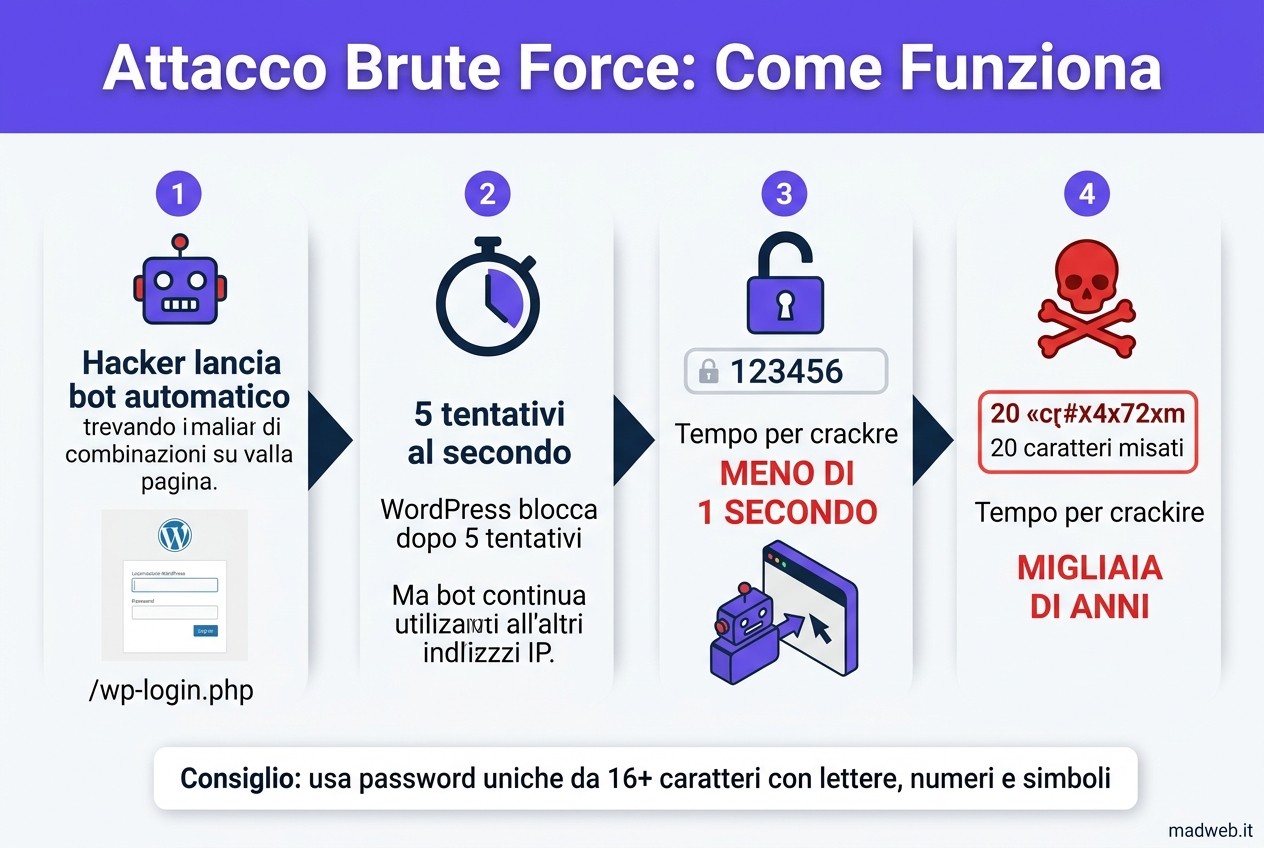

Brute force attack

Bot che provano automaticamente migliaia di combinazioni

username/password al giorno sulla tua pagina di login. Se usi “admin” e “password123”, ti trovano in secondi. Wordfence blocca di default after 5 tentativi falliti, ma la prima difesa sei tu con credenziali forti.

SQL injection e malware

Codice maligno che viene iniettato nel database o nei file attraverso form non protette o plugin vulnerabili. Il risultato: redirect invisibili, pagine fake che raccolgono dati della carta di credito, o il tuo sito diventa parte di una rete di attacchi (botnet).

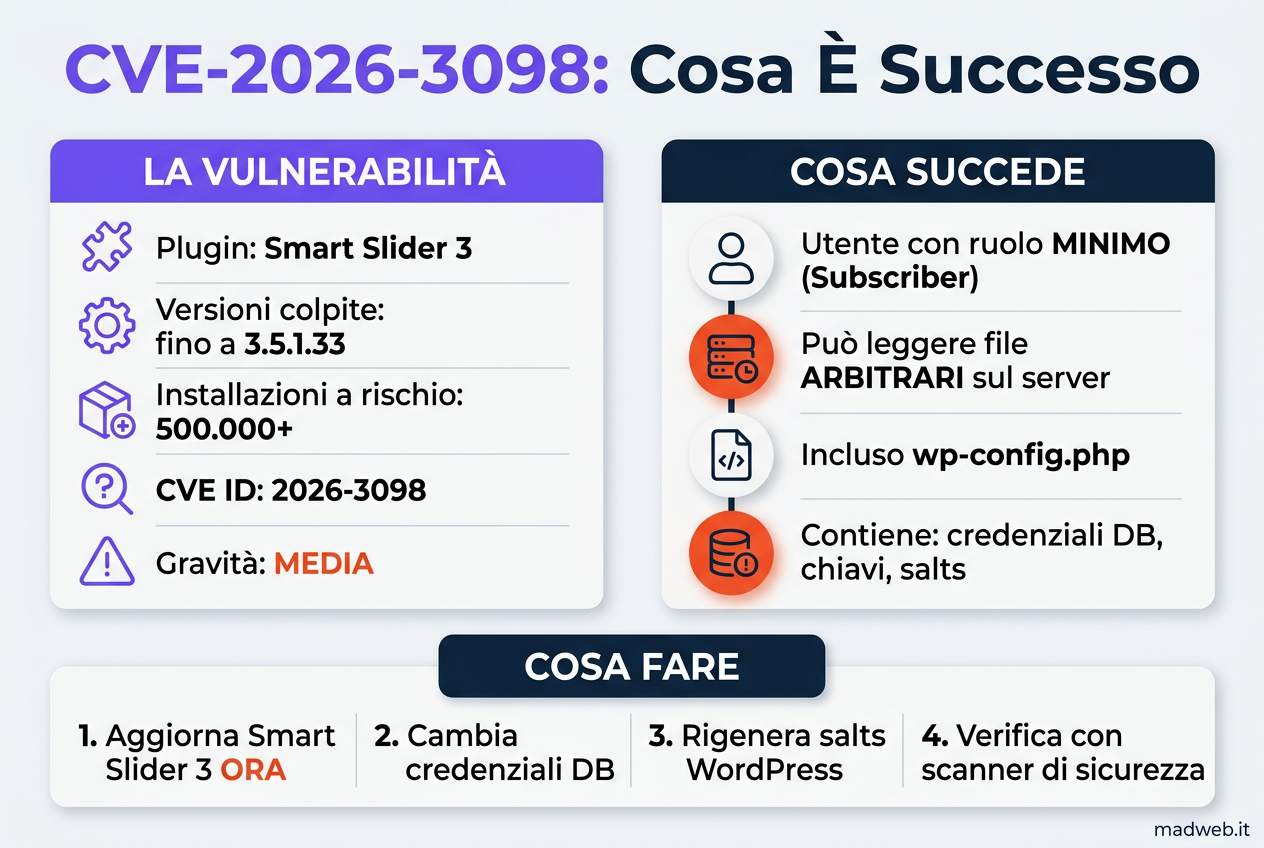

Plugin e temi vulnerabili

Il motivo #1 per cui i siti vengono violati. Nel 2026 è stata scoperta la vulnerabilità CVE-2026-3098 in Smart Slider 3 — un plugin con oltre 500.000 installazioni attive. Permette a un utente con privilegi minimi di leggere file arbitrari sul server, incluso il file wp-config.php che contiene le credenziali del database. La patch è stata rilasciata, ma oltre 300.000 siti erano ancora esposti

.

CVE è l’acronimo di Common Vulnerabilities and Exposures — un identificatore internazionale usato per identificare in modo univoco le vulnerabilità di sicurezza pubbliche.

Questo dimostra una verità fondamentale: non è sufficiente installare un plugin e dimenticarsene. Devi monitorare gli aggiornamenti e applicarli rapidamente.

SEO spam injection

Hacker iniettano link nascosti nel tuo sito per beneficiare della tua autorità Domain Rating. Tu non vedi nulla di strano, ma Google potrebbe penalizzarti. Spesso viene scoperto solo controllando il codice sorgente o cercando nel tuo sito frasi sospette.

Attacchi alla supply chain

Plugin o temi nulled (piratati) che contengono codice nascosto. Installi un “tema premium gratuito” e nel codice c’è un backdoor che dà accesso completo al server. Per questo ti diciamo sempre: mai nulla di nulled. Mai.

Step 1: Proteggi l’Accesso Amministrativo

L’80% degli attacchi inizia dalla pagina di login. Se la rendi difficile da trovare e difficile da indovinare, blocchi la maggior parte dei bot automatizzati.

Cambia l’URL di login

Di default WordPress usa /wp-login.php e /wp-admin/. Gli hacker sanno questo. Con il plugin WPS Hide Login puoi cambiare l’URL di login in qualcosa di unico, ad esempio /accedi/ o /portal/. I bot automatizzati cercheranno il vecchio URL e falliranno.

Disabilita l’utente “admin”

Il 95% dei siti WordPress ha ancora un utente chiamato “admin”. Gli attacchi brute force devono solo indovinare la password. Crea un nuovo utente con ruolo amministratore e ruolo editor per i tuoi contenuti, poi elimina “admin”.

Password forti + password manager

Non ricordare password complesse è normale. Per questo esistono i password manager come Bitwarden o 1Password. Generano password casuali di 20+ caratteri e le memorizzano in modo sicuro. Ogni account deve avere una password unica.

Autenticazione a due fattori (2FA)

Anche se qualcuno scopre la tua password, senza il secondo fattore non può entrare. Il secondo fattore può essere un codice SMS (meno sicuro) o meglio un’app come Google Authenticator o Authy. Su WordPress puoi attivarlo con plugin come Wordfence o Simple 2FA. Non è opzionale nel 2026 — è obbligatorio.

Step 2: Aggiornamenti — Il Punto Debole Più Grande

Se fai una cosa sola per la sicurezza del tuo sito, falla: aggiorna i plugin e i temi. Ogni aggiornamento spesso include patch di sicurezza. Il 97% delle nuove vulnerabilità WordPress viene trovato in plugin e temi, non nel core.

Come impostare aggiornamenti automatici

WordPress può aggiornare automaticamente plugin e temi. Vai in Dashboard → Aggiornamenti e attiva gli aggiornamenti automatici per i plugin che usi. Non attivarli per plugin che non conosci bene — testali prima su un ambiente di staging se possibile.

Un hosting WordPress gestito come SiteGround offre aggiornamenti automatici gestiti lato server — una sicurezza in più.

Come verificare senza rompere il sito

Prima di aggiornare in produzione, fai un backup. Poi aggiorna. Poi verifica che il sito funzioni. Se hai attivato lo staging dal tuo hosting (SiteGround lo permette), testa lì per primo. Se non hai staging, almeno verifica che la home page e alcune pagine interne carichino correttamente dopo l’aggiornamento.

Step 3: Plugin di Sicurezza — Quale Scegliere

Non esiste il plugin “perfetto”. Esistono plugin adatti a te. Importante: un plugin di sicurezza da solo non basta — è uno strumento importante ma va affiancato da backup regolari, hosting sicuro e aggiornamenti costanti. Nessun plugin protegge al 100%.

Wordfence — il più diffuso

Wordfence è gratuito nella versione base e molto potente. Include firewall a livello applicativo, blocco brute force e scansione malware integrata. La versione premium aggiunge scansione real-time e Country blocking. Ideale per chi vuole controllo completo.

Sucuri Security — cloud firewall

Sucuri è un cloud proxy + scansione. Filtra il traffico attraverso i suoi server prima che arrivi al tuo sito, bloccando attacchi DDoS e exploit. È il migliore se vuoi load balancing + sicurezza. La versione gratuita è limitata ma include hardening di base.

MalCare — rilevamento malware

MalCare offre semplicità + scansione profonda. Non ha firewall ma è il migliore per rilevare malware nascosto che altri plugin non trovano. Ideale se vuoi qualcosa di “installa e dimenticati” ma efficace.

iThemes Security — per principianti

iThemes Security è il più facile per principianti. Spiega cosa fa ogni impostazione e ti guida passo passo. Versione gratuita completa per le funzionalità essenziali

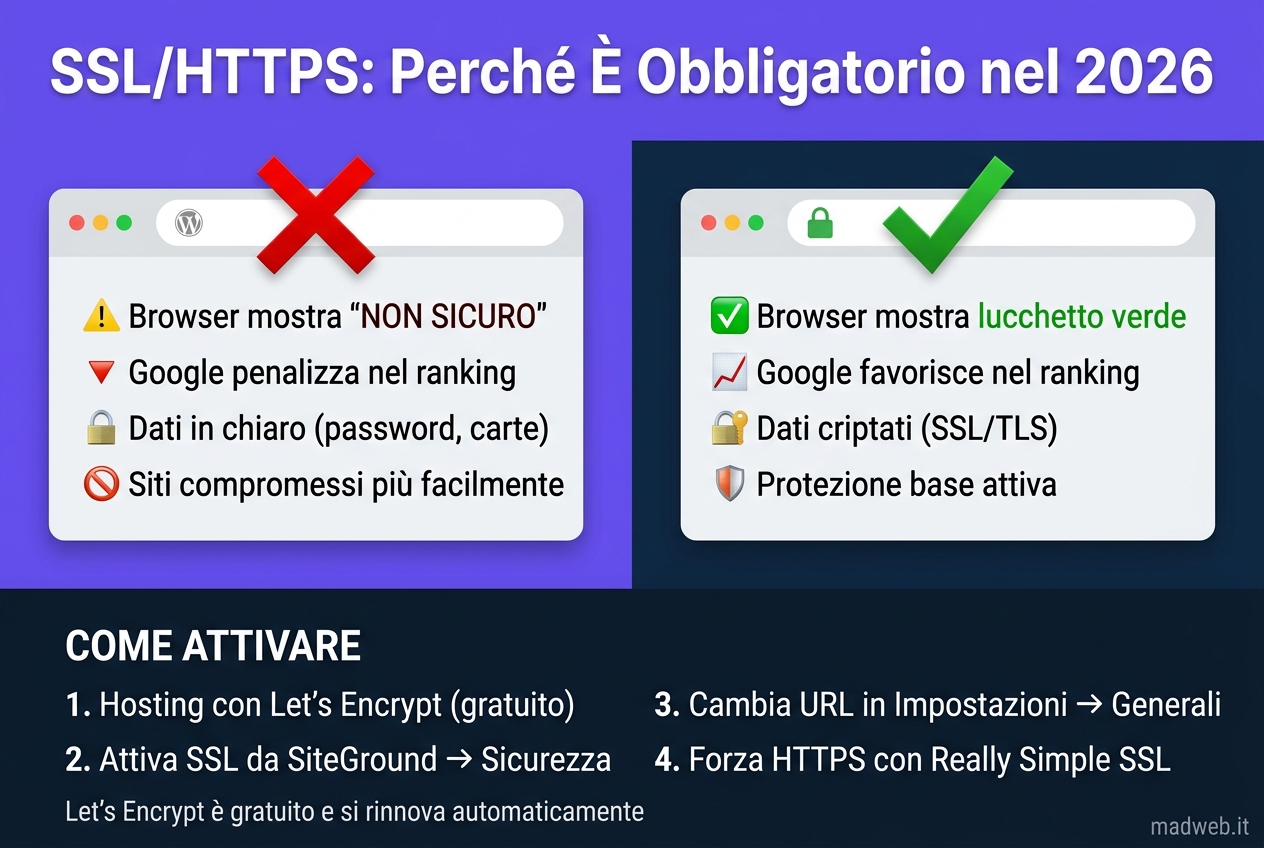

Step 4: SSL e HTTPS – Non è opzionale

Nel 2026 non avere HTTPS è un errore grave. Google penalizza i siti HTTP nella ricerca, i browser mostrano warning “non sicuro” agli utenti, e i dati che transitano (password, form di contatto) vengono inviati in chiaro.

La maggior parte dei hosting moderni offre Let’s Encrypt gratuito — un certificato SSL che si rinnova automaticamente. SiteGround include Let’s Encrypt in tutti i piani WordPress. Se il tuo hosting non lo offre, cambialo

Come attivare HTTPS su WordPress

- Vai su SiteGround → Sicurezza → SSL

- Attiva Let’s Encrypt per il tuo dominio

- In WordPress vai in Impostazioni → Generali e cambia http:// in https://

- Usa un plugin come Really Simple SSL per forzare HTTPS su tutto il sito

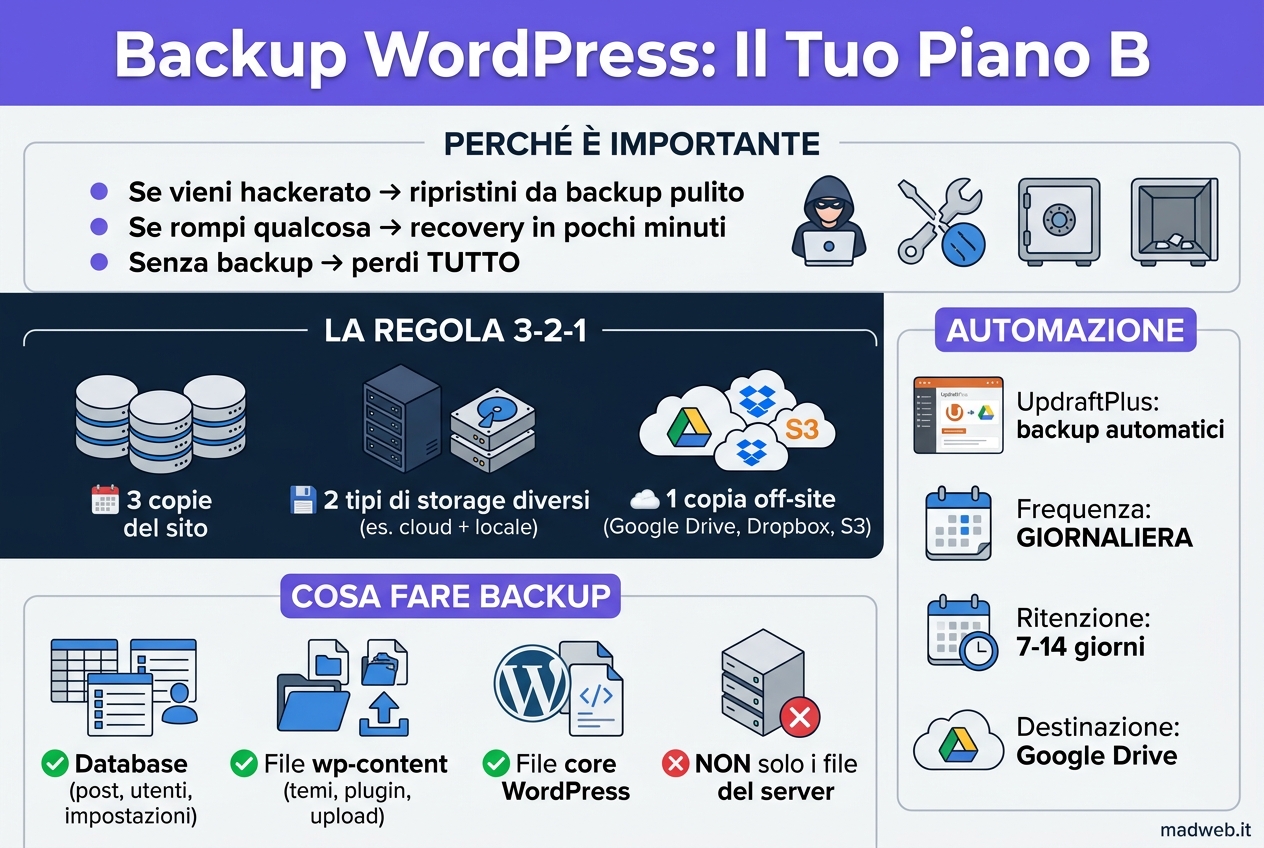

Step 5: Backup — Il Tuo Piano B

Se qualcosa va storto, l’unica cosa che ti salva è un backup recente. Non quello che l’hosting fa del server — quello specifico del tuo sito, con database e file, conservato in un luogo separato.

Come configurare backup automatici

Plugin come UpdraftPlus o BackupGuard permettono backup automatici giornalieri o settimanali verso cloud storage (Google Drive, Dropbox, Amazon S3). Imposta backup giornalieri con ritenzione di 7-14 giorni.

Molti hosting premium come SiteGround offrono backup giornalieri automatici inclusi nel piano. Ma tienine uno tuo indipendente — è più veloce da ripristinare.

Dove conservare i backup (off-site)

I backup sullo stesso server del sito sono inutili se il server viene compromesso. Salvali su Google Drive, Dropbox, o Amazon S3. UpdraftPlus gestisce tutto automaticamente.

Step 6: Proteggi il Tuo Hosting e il Database

WordPress gira su hosting condiviso o dedicato. L’hosting sicuro fa la differenza — SiteGround ad esempio include firewall applicativo, isolamenti account e scansione malware lato server.

Prefisso tabelle personalizzato

Di default WordPress usa il prefisso wp_ per tutte le tabelle del database. Gli attacchi SQL injection mirano a questo prefisso. Dove trovare il prefisso: apri il file wp-config.php nella root del tuo sito e cerca la riga $table_prefix = 'wp_';. Cambia “wp_” in qualcosa di unico (es. “mioSito_”). Puoi farlo anche dopo l’installazione con plugin come iThemes Security, ma devi poi modificare manualmente il valore nel database.

wp-config.php protetto

Il file wp-config.php contiene le credenziali del database — il file più critico del tuo sito. Aggiungi al file .htaccess:

# Proteggi wp-config

<Files wp-config.php>

order allow,deny

deny from all

</Files>Attenzione: fai un backup prima di modificare .htaccess. Un errore può rendere il sito inaccessibile.

Permessi file e cartelle

Cosa significano i numeri: i permessi file su Linux funzionano con tre cifre. La prima è per il proprietario, la seconda per il gruppo, la terza per tutti gli altri. Ogni cifra va da 0 (nessun accesso) a 7 (lettura + scrittura + esecuzione). 755 significa: il proprietario può leggere, scrivere ed eseguire; il gruppo e gli altri possono solo leggere ed eseguire. 644 significa: il proprietario può leggere e scrivere; tutti gli altri possono solo leggere.

Impostazioni corrette: cartelle 755 (nessuna scrittura da web), file 644 (solo il proprietario può scrivere). Il file wp-config.php dovrebbe essere 440 o 400. Controlla con il tuo hosting via cPanel o FTP.

Step 7: Protezione Extra — XML-RPC, REST API, .htaccess

Disabilita XML-RPC se non serve

XML-RPC è una funzione WordPress che permette a app esterne di comunicare con il sito (app mobile, Jetpack, plugin SEO). È anche un vettore di attacco comune per brute force. Se non usi app mobile o Jetpack, disabilitalo aggiungendo al file .htaccess:

# Blocca XML-RPC

<Files xmlrpc.php>

order deny,allow

deny from all

</Files>Limita REST API

L’API REST di WordPress espone molte informazioni del sito publicamente. Puoi limitarla con plugin come WP Reset o aggiungendo codice al functions.php del tema figlio. Per un sito normale, disabilitare l’endpoint REST per utenti non autenticati è un buon hardening.

Codice .htaccess per blindare

Il file .htaccess è potente ma delicato. Plugin come iThemes Security applicano automaticamente hardening .htaccess senza che tu debba scrivere codice manualmente. Ti consigliamo di usare un plugin per questo piuttosto che modificare manualmente.

Come Capire Se Il Tuo Sito È Stato Violato

Segnali di allarme

- Google Search Console segnala “sitoweb compromesso” — verifica regolarmente nella sezione Sicurezza di GSC

- Redirects sospetti quando visiti il tuo sito (ti porta su siti porno/farmaci)

- Nuove pagine o post che non hai creato tu

- File sconosciuti nella cartella wp-content

- Utenti amministratore che non riconosci

- Il provider di hosting ti sospende il sito per “attività sospetta”

- Flusso di traffico anomalo (picchi improvvisi) — spesso i siti vengono usati per redirect spam

Cosa fare subito

- Non farti prendere dal panico. La maggior parte dei recovery è possibile.

- Cambia tutte le password: WordPress, hosting, database, FTP.

- Ripristina da un backup pulito (pre-attacco, se disponibile).

- Scansiona il sito con MalCare o Wordfence per trovare il malware.

- Se non hai backup, isola i file sospetti e ripristina manualmente — serve un tecnico.

- Contatta il tuo hosting — SiteGround ad esempio offre assistenza per siti compromessi.

- Dopo il recovery, applica tutte le misure di questo articolo.

Checklist Sicurezza WordPress 2026

Ecco il riepilogo di tutto quello che devi fare. Stampa o salva questa lista.

- ✅ Plugin di sicurezza attivo (Wordfence o Sucuri)

- ✅ Autenticazione a due fattori (2FA) attivata

- ✅ URL login cambiato (WPS Hide Login)

- ✅ Utente “admin” eliminato o disabilitato

- ✅ Password forti + password manager

- ✅ Aggiornamenti automatici attivati per i plugin principali

- ✅ SSL/HTTPS attivo su tutto il sito

- ✅ Backup automatici configurati (giornalieri, conservati off-site)

- ✅ Prefisso tabelle database cambiato da wp_

- ✅ wp-config.php protetto da accesso diretto

- ✅ XML-RPC disabilitato (se non usi app mobile)

- ✅ Plugin e temi nulled mai installati

- ✅ Monitoring attivo (Google Search Console + plugin di sicurezza)

FAQ — Domande Frequenti sulla Sicurezza WordPress

Quanto è sicuro WordPress nel 2026?

WordPress è sicuro se mantenuto aggiornato. Il problema non è il core — è che il 97% delle nuove vulnerabilità viene trovato in plugin e temi. Segui la checklist in questo articolo e il tuo sito sarà più sicuro del 95% dei siti WordPress là fuori.

Qual è il miglior plugin di sicurezza per WordPress?

Wordfence per chi vuole controllo locale e funzionalità complete gratuite. Sucuri se vuoi cloud firewall plus scansione. MalCare se vuoi semplicità e rilevamento malware eccellente. Non esiste il “migliore” assoluto — esiste il più adatto a te. Ricorda: un plugin da solo non basta, servono anche backup, aggiornamenti e hosting sicuro.

Come posso proteggere WordPress senza plugin?

Aggiornare sempre (core, plugin, temi), password uniche e forti, 2FA via hosting se disponibile, hosting sicuro (con firewall lato server), limitare accesso a wp-config, disabilitare XML-RPC via .htaccess. I plugin di sicurezza rendono tutto più semplice — non sono obbligatori ma fortemente consigliati.

Come capire se il mio sito WordPress è stato hackerato?

Google Search Console ti manda una notifica se trova malware — attivala e verifiche la sezione Sicurezza almeno una volta al mese. Controlla regolarmente le search analytics del sito. Se vedi redirect sospetti o pagine che non hai creato, è un segnale chiaro. Anche un improvviso calo di traffico organico può indicare una penalizzazione Google per sito compromesso.

Devo davvero fare backup? Non basta l’hosting?

L’hosting fa backup del server, non del tuo sito specifico. Se il server viene compromesso, il backup dell’hosting potrebbe essere compromesso a sua volta. Un backup indipendente (UpdraftPlus su Google Drive) è più veloce da ripristinare e più sicuro. Trattalo come un’assicurazione — non sai quanto ti servirà finché non ti serve.

Cosa vuol dire CVE-2026-3098?

CVE sta per Common Vulnerabilities and Exposures — un identificatore internazionale per vulnerabilità note. CVE-2026-3098 è la vulnerabilità in Smart Slider 3 che permette a un utente con permessi minimi di leggere file sul server (compreso wp-config.php). È un esempio di come plugin anche popolari possano avere falle serie. La lesson: anche i plugin “sicuri” vanno aggiornati.

Conclusione — La Sicurezza È Un Processo, Non Un Prodotto

La sicurezza WordPress non si risolve installando un plugin e dimenticandosene. È un processo continuativo: aggiorni i plugin ogni settimana, monitori il sito, fai backup regolari, rivisiti la checklist ogni tanto. Un sito sicuro nel 2026 era sicuro anche il mese scorso — perché qualcuno si è preso cura di lui.

Se hai letto fin qui, hai già un vantaggio: sai cosa fare. Comincia dalla checklist e lavora un punto alla volta. Non devi fare tutto oggi. Ma fai le cose giuste, una alla volta.

E se hai dubbi o vuoi che qualcuno controlli il tuo sito, contattaci. Diamo un’attenzione.